امنیت نور یو انتخاب نه دی، بلکې د هر انټرنیټ ټیکنالوژۍ کارپوه لپاره یو اړین کورس دی. HTTP، HTTPS، SSL، TLS - ایا تاسو واقعیا پوهیږئ چې د پردې تر شا څه روان دي؟ پدې مقاله کې، موږ به د عصري کوډ شوي مخابراتو پروتوکولونو اصلي منطق په عادي او مسلکي ډول تشریح کړو، او تاسو سره به د بصري جریان چارټ سره د "د قلفونو تر شا" رازونو په پوهیدو کې مرسته وکړو.

ولې HTTP "ناامنه" دی؟ --- پیژندنه

د براوزر هغه پیژندل شوی خبرداری په یاد دی؟

"ستاسو اړیکه شخصي نه ده."

کله چې یوه ویب پاڼه HTTPS ونه کاروي، د کارونکي ټول معلومات په ساده متن کې په ټوله شبکه کې خپریږي. ستاسو د ننوتلو پاسورډونه، د بانک کارت شمیرې، او حتی شخصي خبرې اترې ټول د یو ښه موقعیت لرونکي هیکر لخوا نیول کیدی شي. د دې اصلي لامل د HTTP د کوډ کولو نشتوالی دی.

نو څنګه HTTPS، او د هغې تر شا "دروازه ساتونکی"، TLS، معلوماتو ته اجازه ورکوي چې په انټرنیټ کې په خوندي ډول سفر وکړي؟ راځئ چې دا په طبقه بندي سره مات کړو.

HTTPS = HTTP + TLS/SSL --- جوړښت او اصلي مفاهیم

۱. HTTPS په اصل کې څه شی دی؟

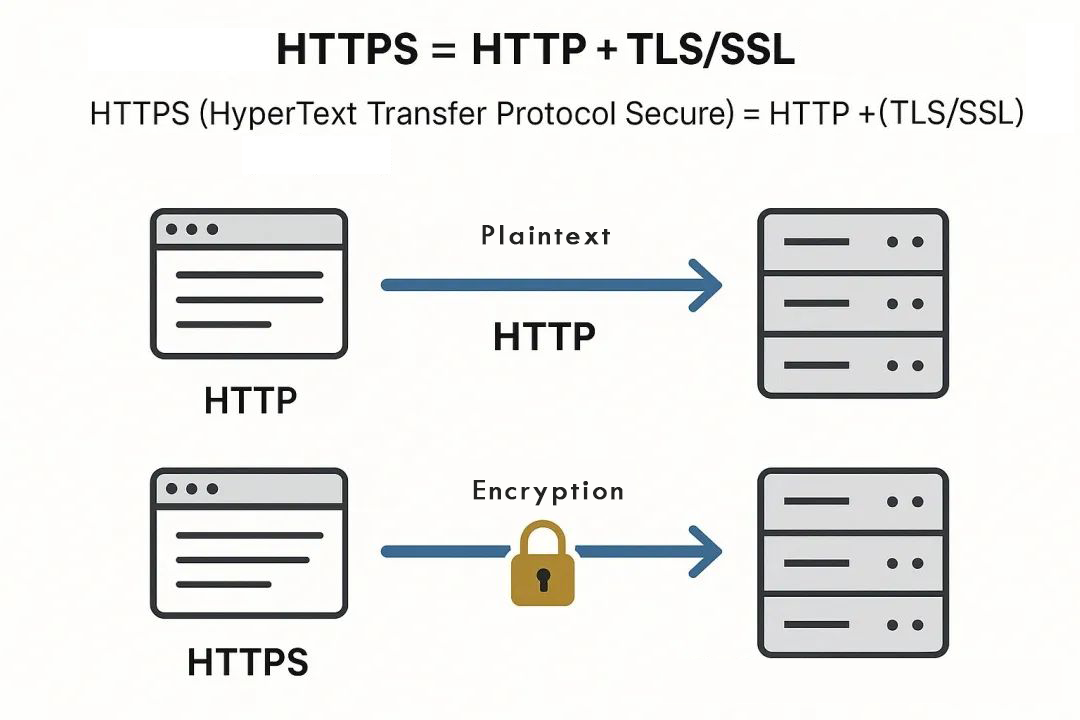

HTTPS (د هایپر ټیکسټ لیږد پروتوکول خوندي) = HTTP + د کوډ کولو طبقه (TLS/SSL)

○ HTTP: دا د معلوماتو د لیږدولو مسؤلیت لري، مګر مینځپانګه په ساده متن کې لیدل کیږي

○ TLS/SSL: د HTTP اړیکو لپاره "د کوډ کولو بند" چمتو کوي، معلومات په یوه معما بدلوي چې یوازې قانوني لیږونکی او ترلاسه کوونکی یې حل کولی شي.

شکل ۱: د HTTP vs HTTPS معلوماتو جریان.

د براوزر په پته بار کې "لاک" د TLS/SSL امنیتي بیرغ دی.

۲. د TLS او SSL ترمنځ اړیکه څه ده؟

○ SSL (د خوندي ساکټونو طبقه): ترټولو لومړنی کریپټوګرافیک پروتوکول، کوم چې د جدي زیان منونکو په توګه موندل شوی.

○ TLS (د ټرانسپورټ پرت امنیت): د SSL، TLS 1.2 او ډیر پرمختللي TLS 1.3 ځای ناستی، کوم چې په امنیت او فعالیت کې د پام وړ پرمختګونه وړاندې کوي.

په دې ورځو کې، "SSL سندونه" په ساده ډول د TLS پروتوکول پلي کول دي، یوازې نومول شوي توسیعونه.

د TLS په ژوره توګه: د HTTPS تر شا کریپټوګرافیک جادو

۱. د لاس ورکولو جریان په بشپړه توګه حل شوی دی

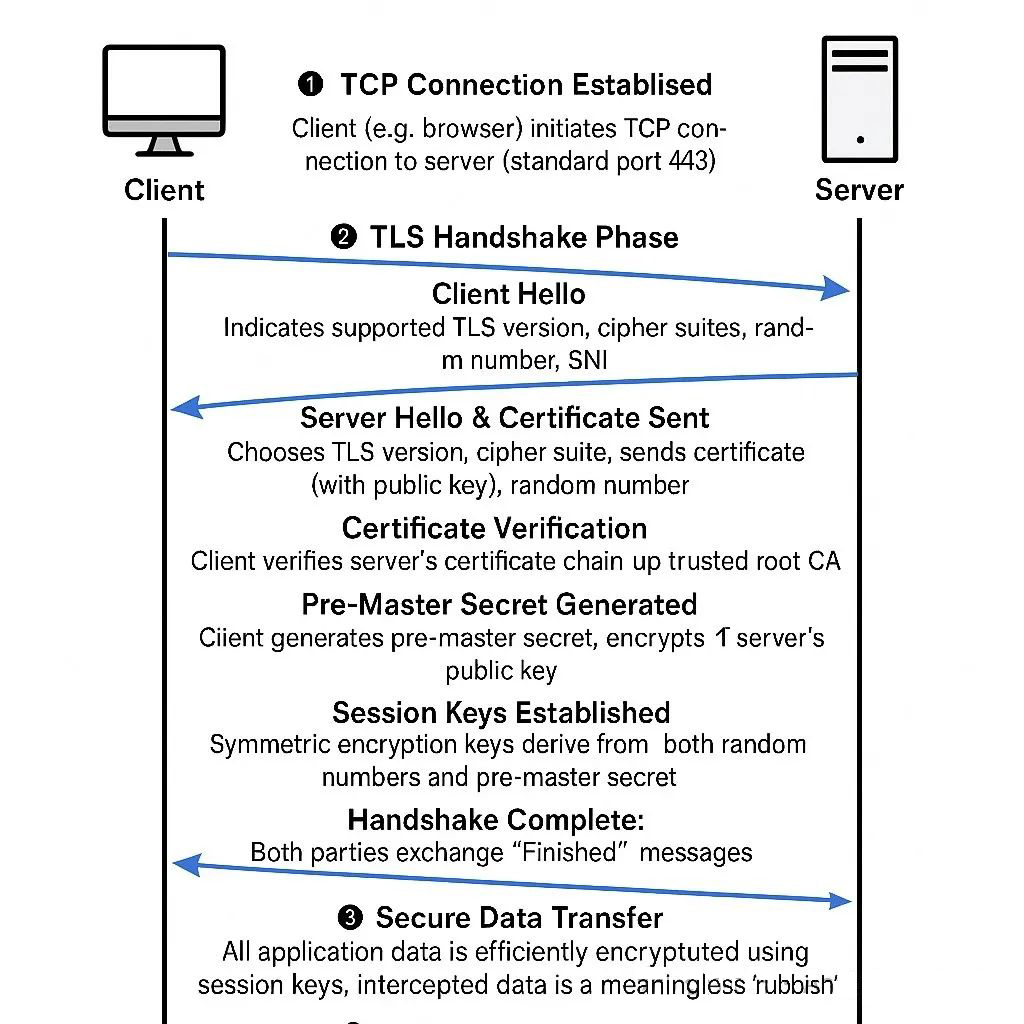

د TLS خوندي اړیکو بنسټ د تنظیم په وخت کې د لاس ورکولو نڅا ده. راځئ چې د معیاري TLS لاس ورکولو جریان مات کړو:

شکل ۲: د TLS د لاس ورکولو یو عادي جریان.

۱️⃣ د TCP اتصال تنظیم کول

یو مراجع (د مثال په توګه، یو براوزر) د سرور سره د TCP اړیکه پیل کوي (معیاري پورټ 443).

۲️⃣ د TLS د لاس ورکولو مرحله

○ د مراجعینو سلام: براوزر د سرور نوم اشارې (SNI) سره د TLS ملاتړ شوی نسخه، سیفر، او تصادفي شمیره لیږي، کوم چې سرور ته وایي چې کوم کوربه نوم ته لاسرسی غواړي (په ډیری سایټونو کې د IP شریکولو فعالول).

○ د سرور سلام او سند مسله: سرور مناسب TLS نسخه او سیفر غوره کوي، او خپل سند (د عامه کیلي سره) او ناڅاپي شمیرې بیرته لیږي.

○ د سند تایید: براوزر د سرور سند سلسله د باوري روټ CA پورې تاییدوي ترڅو ډاډ ترلاسه کړي چې دا جعلي نه دی شوی.

○ د پری ماسټر کیلي تولید: براوزر د پری ماسټر کیلي تولیدوي، د سرور عامه کیلي سره یې کوډ کوي، او سرور ته یې لیږي. دوه خواوې د سیشن کیلي سره خبرې کوي: د دواړو خواوو د تصادفي شمیرو او د پری ماسټر کیلي په کارولو سره، مراجع او سرور ورته سمیټریک کوډ کولو سیشن کیلي محاسبه کوي.

○ د لاس ورکولو بشپړول: دواړه خواوې یو بل ته "بشپړ شوي" پیغامونه لیږي او د کوډ شوي معلوماتو لیږد مرحلې ته ننوځي.

۳️⃣ د معلوماتو خوندي لیږد

د خدماتو ټول معلومات په متناسب ډول د خبرو اترو شوي سیشن کیلي سره په مؤثره توګه کوډ شوي دي، حتی که په مینځ کې مداخله وشي، دا یوازې د "خراب شوي کوډ" یوه ډله ده.

۴️⃣ د غونډې بیا کارول

TLS بیا د سیشن ملاتړ کوي، کوم چې کولی شي د ورته مراجعینو ته د ستړي کونکي لاس ورکولو پریښودو اجازه ورکولو سره فعالیت خورا ښه کړي.

غیر متناسب کوډ کول (لکه RSA) خوندي مګر ورو دی. سمیټریک کوډ کول ګړندي دي مګر د کیلي ویش ستونزمن دی. TLS د "دوه مرحلو" ستراتیژي کاروي - لومړی یو غیر متناسب خوندي کیلي تبادله او بیا یو سمیټریک سکیم ترڅو ډاټا په مؤثره توګه کوډ کړي.

۲. د الګوریتم ارتقا او د امنیت ښه والی

آر ایس اې او ډیفي-هیلمن

○ RSA

دا لومړی ځل د TLS لاس ورکولو په جریان کې په پراخه کچه د سیشن کیلي په خوندي ډول ویشلو لپاره کارول کیده. مراجع د سیشن کیلي تولیدوي، دا د سرور عامه کیلي سره کوډ کوي، او دا لیږي ترڅو یوازې سرور یې کوډ کړي.

○ ډیفي-هیلمن (DH/ECDH)

د TLS 1.3 سره سم، RSA نور د ډیرو خوندي DH/ECDH الګوریتمونو په ګټه د کیلي تبادلې لپاره نه کارول کیږي چې د فارورډ سیکریسی (PFS) ملاتړ کوي. حتی که شخصي کیلي لیک شي، تاریخي معلومات لاهم نشي خلاص کیدی.

| د TLS نسخه | د کیلي تبادلې الګوریتم | امنیت |

| د TLS ۱.۲ | آر ایس اې/ډي اېچ/ای سي ډي اېچ | لوړ |

| ټي ایل ایس ۱.۳ | یوازې د DH/ECDH لپاره | نور لوړ |

عملي مشورې چې د شبکې متخصصین یې باید زده کړي

○ د چټک او ډیر خوندي کوډ کولو لپاره TLS 1.3 ته لومړیتوب لوړول.

○ قوي سیفرونه (AES-GCM، ChaCha20، او نور) فعال کړئ او ضعیف الګوریتمونه او ناامنه پروتوکولونه (SSLv3، TLS 1.0) غیر فعال کړئ؛

○ د HTTPS عمومي محافظت ښه کولو لپاره HSTS، OCSP سټپلینګ، او نور تنظیم کړئ؛

○ د سند سلسله په منظم ډول تازه کړئ او بیاکتنه وکړئ ترڅو د باور سلسلې اعتبار او بشپړتیا ډاډمنه کړئ.

پایله او فکرونه: ایا ستاسو سوداګري واقعیا خوندي ده؟

د ساده متن HTTP څخه تر بشپړ کوډ شوي HTTPS پورې، د هر پروتوکول اپ گریڈ تر شا امنیتي اړتیاوې رامینځته شوي دي. په عصري شبکو کې د کوډ شوي اړیکو د بنسټ ډبرې په توګه، TLS په دوامداره توګه ځان ته وده ورکوي ترڅو د مخ په زیاتیدونکي پیچلي برید چاپیریال سره مقابله وکړي.

ایا ستاسو سوداګرۍ دمخه HTTPS کاروي؟ ایا ستاسو د کریپټو ترتیب د صنعت غوره کړنو سره سمون لري؟

د پوسټ وخت: جولای-۲۲-۲۰۲۵